Spam is big business

Elke dag worden zo'n 100 miljard spam emails verzonden. Net als de meeste mensen gooit u spam berichten natuurlijk meteen weg, of u laat ze door uw internet provider tegenhouden.

Elke dag worden zo'n 100 miljard spam emails verzonden. Net als de meeste mensen gooit u spam berichten natuurlijk meteen weg, of u laat ze door uw internet provider tegenhouden.

Maar als echter slechts 0,001% van de verzonden spam leidt tot het uitgeven van geld (laten we zeggen 10 euro), dan gaat er per dag 10 miljoen euro om in deze business. Dat is dus zo'n 3 miljard euro per jaar! En dit is een zeer conservatieve schatting.

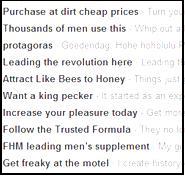

80% van de spam wordt verstuurd door zo'n 200 spammers. Veel van de spam gaat over het verkopen van medicijnen. In Amerika is veel medicatie alleen op recept verkrijgbaar (net als in Nederland). In Canada is echter veel medicatie zonder recept verkrijgbaar. Spammers proberen hun slachtoffers dan ook over te halen medicijnen via Canada te kopen (vooral stimulerende medicijnen van een niet nader te benoemen type). De truc zit hem erin dat men makkelijk medicijnen kan bestellen, maar dat men deze nooit geleverd krijgt. Spammers verdienen dus geld, zonder dat ze kosten hoeven te maken voor de te versturen producten. Voor het versturen van spam is natuurlijk wel een goede IT infrastructuur nodig, maar deze wordt gewoon door de spammers ingekocht.

Spammers gebruiken grote botnets voor het versturen van al deze email, om twee redenen:

- Er is heel veel bandbreedte en CPU power nodig om zoveel berichten per dag te verzenden.

- De spammers willen niet eenvoudig uitgeschakeld kunnen worden.

De spammers hebben dus botnets nodig om te bestaan. Er zijn dan ook criminele organisaties die botnets via virussen weten op te zetten, en de service van een botnet verkopen aan spammers. Ook verkoopt men (gestolen) email adressen waar de spam heengestuurd kan worden.

Per dag komen er zo'n 1.2 miljoen bots bij (dus nieuwe, geïnfecteerde PC's die in een botnet worden opgenomen). Bots die een tijdje in gebruik zijn, zijn vaak niet meer bruikbaar, meestal omdat virusscanner van de betreffende PC de bot software heeft uitgeschakeld. Drie dagen na een besmetting blijkt ongeveer de helft dan de 1.2 miljoen PC's nog te gebruiken te zijn. Er zijn dus telkens nieuwe exploits nodig die de PC kunnen infecteren. Een dergelijke exploit hoeft de spammer niet zelf te ontdekken: daar zijn professionele crackers voor. Een nieuwe exploit kost gemiddeld zo'n 100.000 euro voor de spammer. Geen probleem, gezien de enorme jaaromzet.

Als dit geen vorm van georganiserde misdaad is, dan weet ik het niet meer.

This entry was posted on Saturday 25 October 2008

English

English